Классификация угроз и современные уязвимости

В наше время защита от киберугроз нужна на всех уровнях, начиная с домашнего ПК, заканчивая корпоративными распределенными сетями. К тому же, опасностей сегодня стало больше -- об этом говорит и Евгений Касперский, ведь во время пандемии активность хакеров выросла почти на 25 %. В связи с такой ситуацией, выросла и востребованность в специалистах по кибербезопасности.

Классификация угроз

Угрозы по ИБ делят на несколько групп:

- Нежелательный контент — совокупность материалов и инструментов, используемых с целью получения доступа к информации. В качестве инструментов здесь могут выступать вредоносное ПО, небезопасные веб-ссылки, запрещенные либо нежелательные веб-сайты.

- Несанкционированный доступ — речь идет о взломе, перехвате сообщений и краже конфиденциальной информации. Проводником несанкционированного доступа может быть и мошенник, непосредственно прибегающий ко взлому, и сама жертва, случайно предоставляющая такой доступ.

- Потеря данных по причине повреждения информации либо ее носителя.

- Мошенничество. Для присвоения денежных средств и прочих ценных активов используются технологии. На практике это может быть:

а) фишинг — получение логинов, паролей, личных данных; б) кардинг — крадется информация о пластиковых картах; в) внутренний фрод — хищение со стороны сотрудников компаний.

Уязвимости

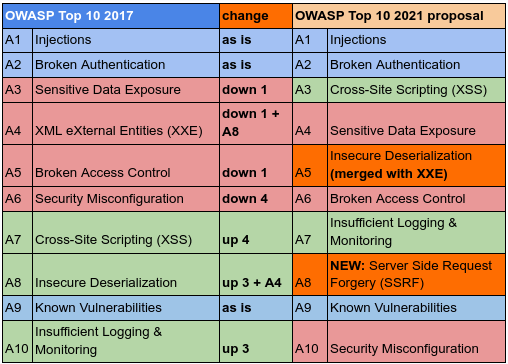

Сегодня об азах информационной безопасности должен знать любой пользователь, ведь на деле далеко не всегда доступ к данным крадется -- нередко он предоставляется самим пользователем неумышленно. Как бы там ни было, чаще всего проводниками хакерских атак выступают как раз таки конкретные уязвимости. Не так давно OWASP сравнил популярные уязвимости 2017 и 2021 года:

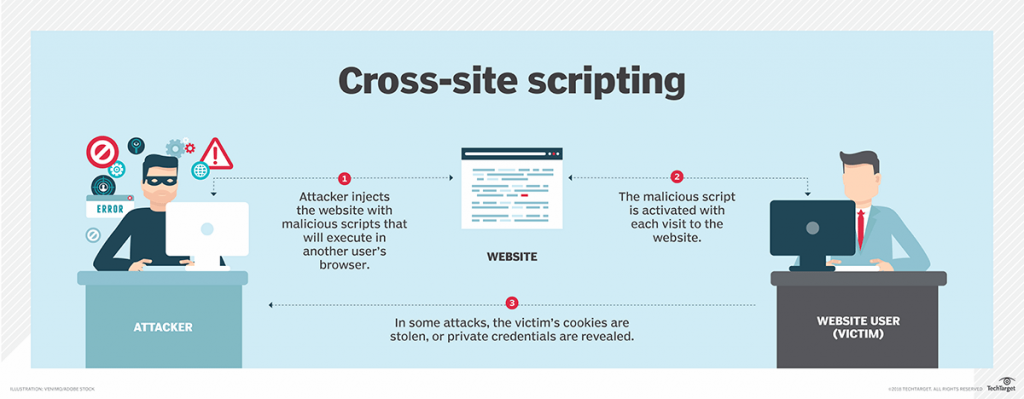

Результат интересен тем, что в лидерах по-прежнему инъекции и сломанная аутентификация, ну а на 3-м месте оказался межсайтовый скриптинг (XSS).

О чем говорит такая ситуация? Да хотя бы о том, что самые распространенные уязвимости не поменялись, именно поэтому при получении знаний в области информационной безопасности нужно их учитывать в первую очередь. Ну а о том, что должен знать специалист по ИБ, мы уже писали.

Берегите себя и свои данные!

По материалам tproger.ru.