Слияние геораспределённых сетей предприятий через сеть провайдера

Предлагаем вашему вниманию проектную работу Александра Гаврика, выпускника курса «Сетевой инженер» в OTUS. В своём проекте Александр представил комплексную реализацию слияния геораспределённых сетей предприятий через сеть провайдера.

При реализации проектной работы были поставлены следующие задачи: 1. Распределить адресное пространство. 2. Реализовать нескольких видов статической маршрутизации. 3. Настроить VPN-туннели (статические и динамические). 4. Настроить протоколы маршрутизации OSPF и EIGRP внутри локальных сетей. 5. Настроить протокол маршрутизации BGP. 6. Оптимизировать основные параметры и метрики протоколов IGP. 7. Оптимизировать работу протокола BGP. 8. Настроить инфраструктурные сервисы (NTP, DNS, DHCP и т. п.). 9. Обеспечить шифрование VPN-туннелей. 10. Обеспечить безопасность и мониторинг сетевой инфраструктуры. 11. Задокументировать все выполненные действия.

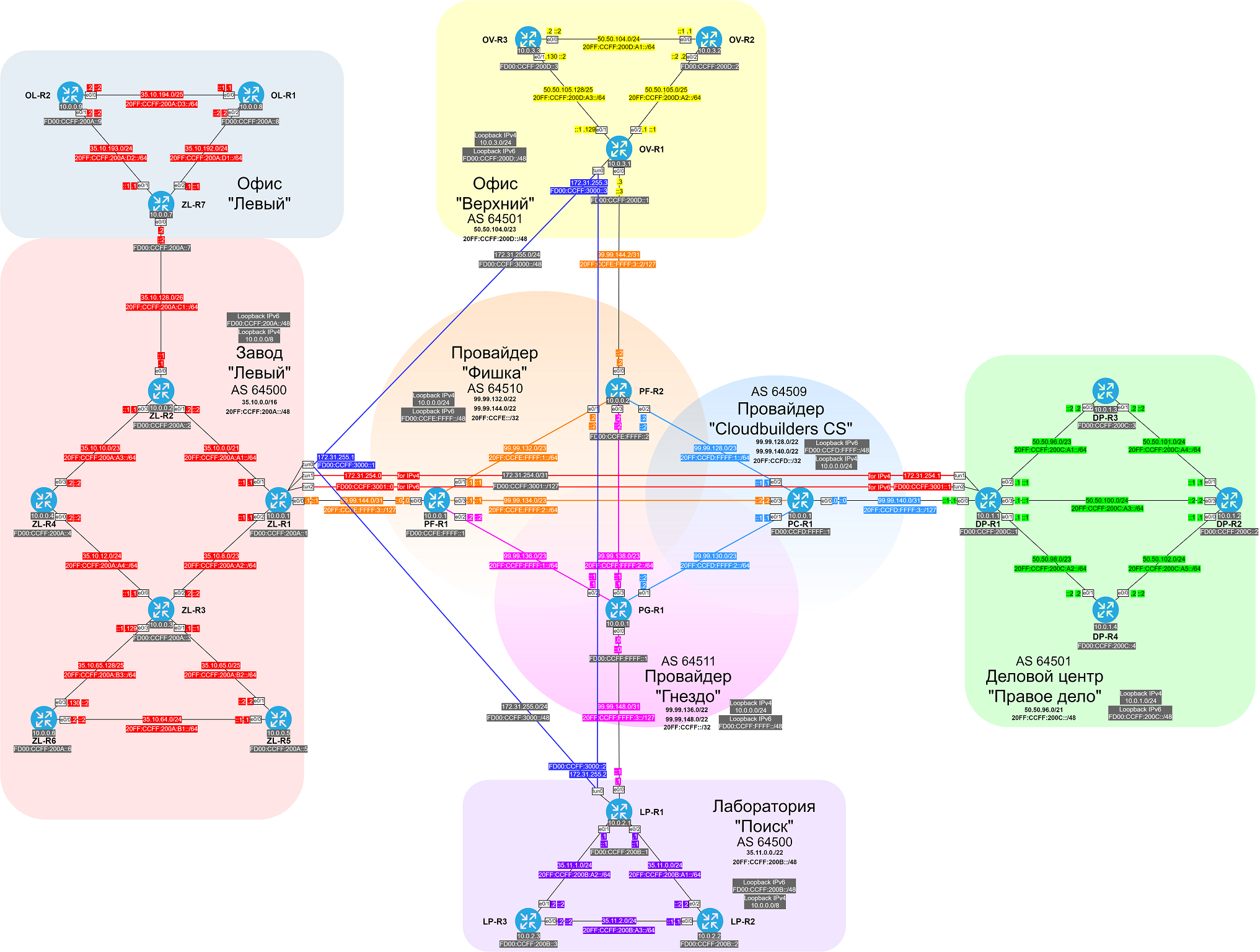

Базовая схема проекта

Теперь рассмотрим особенности реализации, представленные в списке ниже. Каждый пункт списка снабжён ссылкой на GitHub Александра, по которой вы можете получить более детальную информацию.

- Адресное пространство:

— автономные системы и принадлежащие им публичные адреса сетей; — таблица используемых подсетей IPv4; — таблица используемых подсетей IPv6; — таблица назначенных сетевых адресов на интерфейсах маршрутизаторов. 2. Статическая маршрутизация:

— Static routing; — PBR (Policy-based routing). 3. VPN-туннели:

— GRE (Generic Routing Encapsulation); — DMVPN (Dynamic Multipoint VPN). 4. Динамическая маршрутизация:

— OSPF (Open Shortest Path First); — EIGRP (Enhanced Interior Gateway Routing Protocol); — BGP (Border Gateway Protocol): - eBGP (Exterior Border Gateway Protocol); - iBGP (Interior Border Gateway Protocol). 5. Инфраструктурные сервисы:

— NTP (Network Time Protocol); — DNS (Domain Name System); — DHCP (Dynamic Host Configuration Protocol). 6. Защита VPN-туннелей:

— CAS (Certificate Authority Server); — IPsec (Internet Protocol Security). 7. Безопасность и мониторинг:

— AAA (Authentication, Autorization and Accounting); — ACL (Access Control Lists).

Также вы можете почитать отзыв Александра Гаврика о курсе "Сетевой инженер".